misc

[TOC]

金三胖

打开是一张含有三帧flag的动图,用stegsolve打开截出三帧即可

flag{hellohongke}

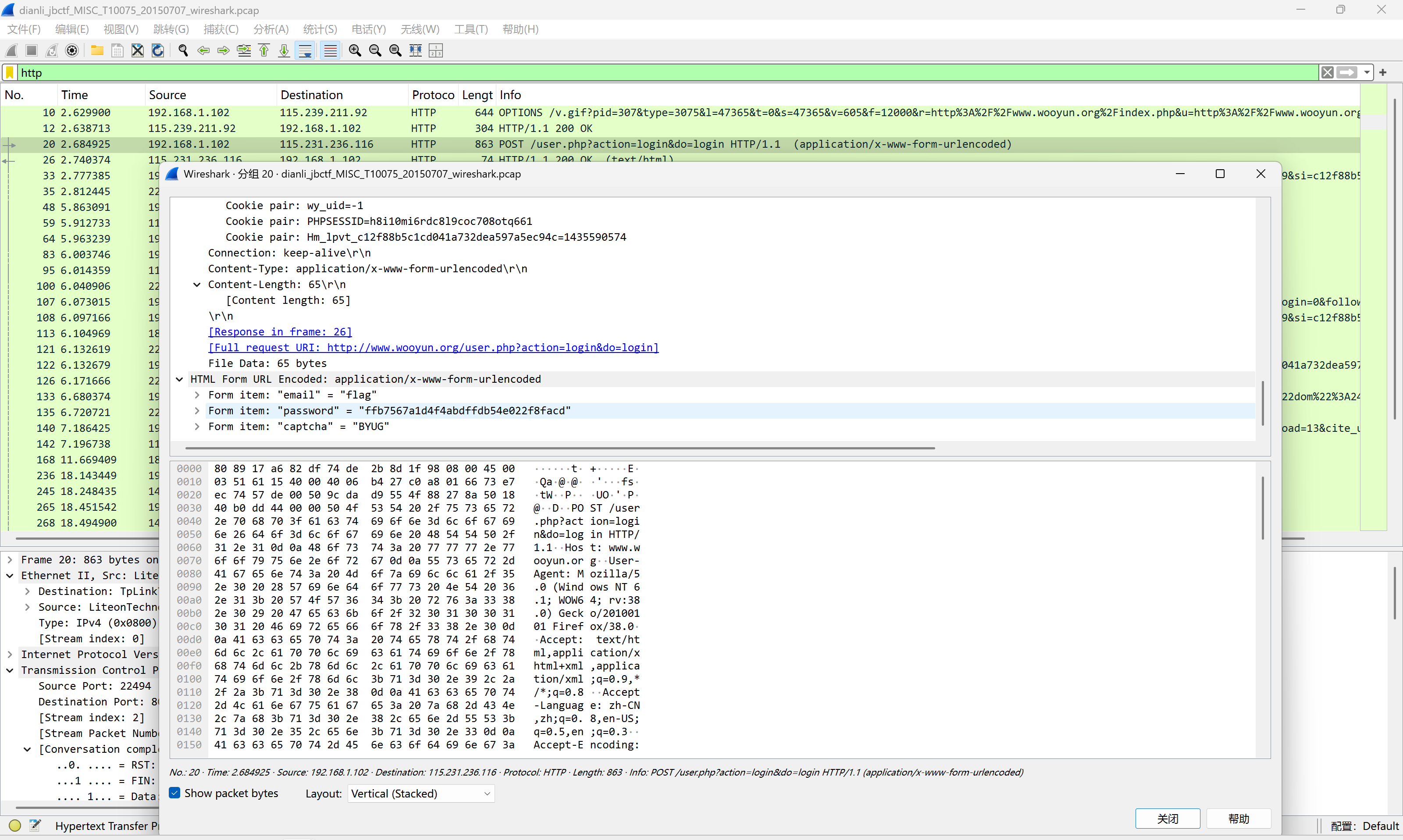

wireshark

在wireshark中打开,搜索http,发现一个login和一个flag的数据,打开分析后找到了flag

flag{ffb7567a1d4f4abdffdb54e022f8facd}

大白

题目说“看不到图? 是不是屏幕太小了”,打开图片发现大白只有一个头,于是尝试修改图片宽高,用010打开,找到IHDR数据块,其后两段四个字节代表宽和高,将高00 00 01 00改为00 00 03 00即可

flag{He1l0_d4_ba1}

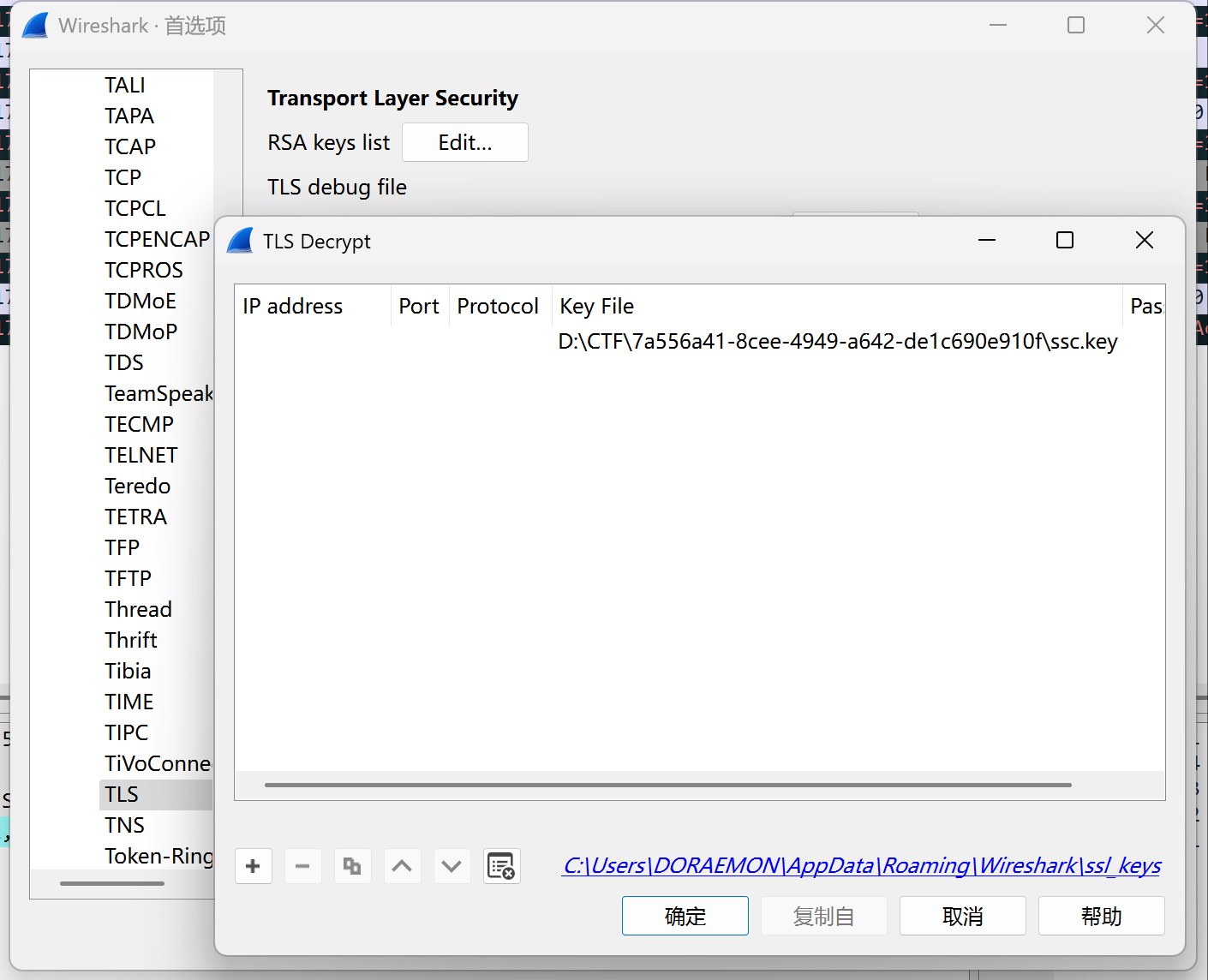

greatspace

首先依旧过滤http,除了一些flag字样没发现什么有用的,于是进行TCP追踪流,到eq 18时发现有个ssc.key,接着eq 19又有一段符合txt中的私钥,将其保存为ssc.key,通过该私钥,尝试利用TLS协议

随后在tcp stream eq80找到了flag{OkThatWasWay2Easy}

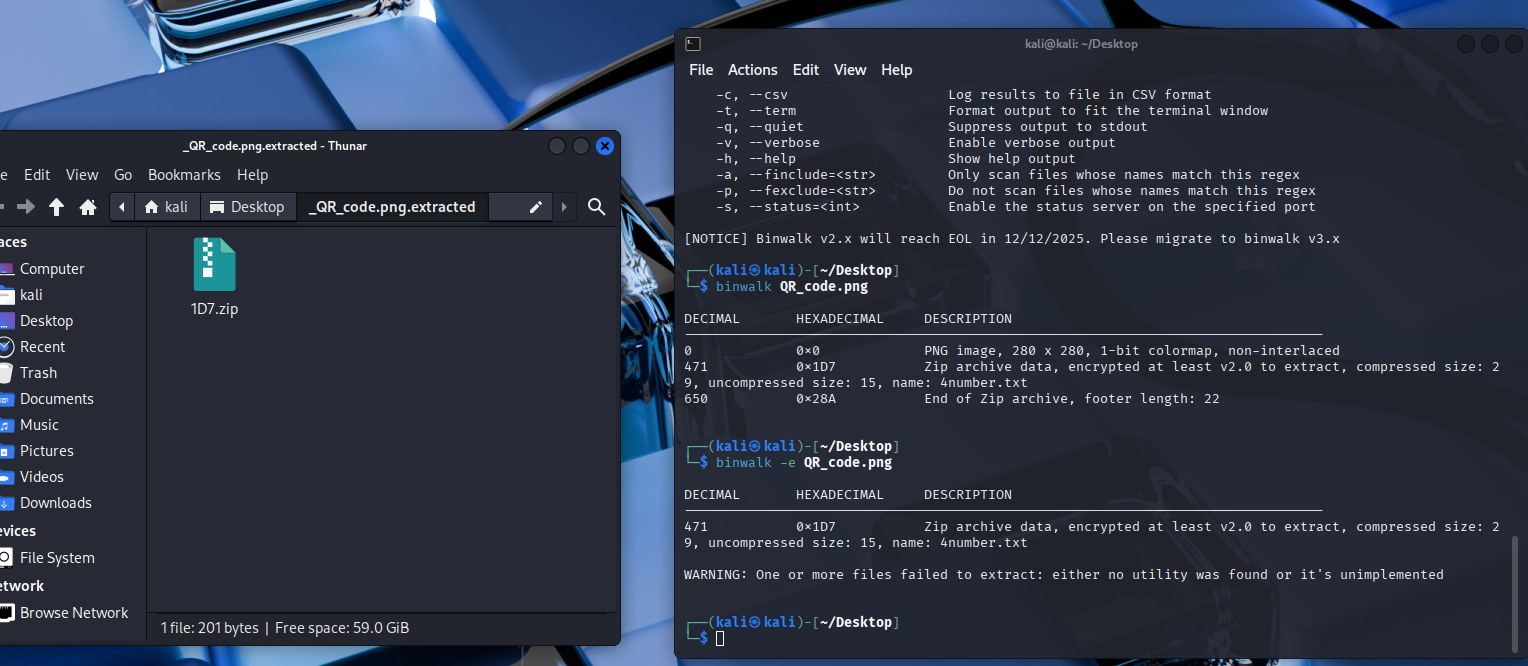

二维码

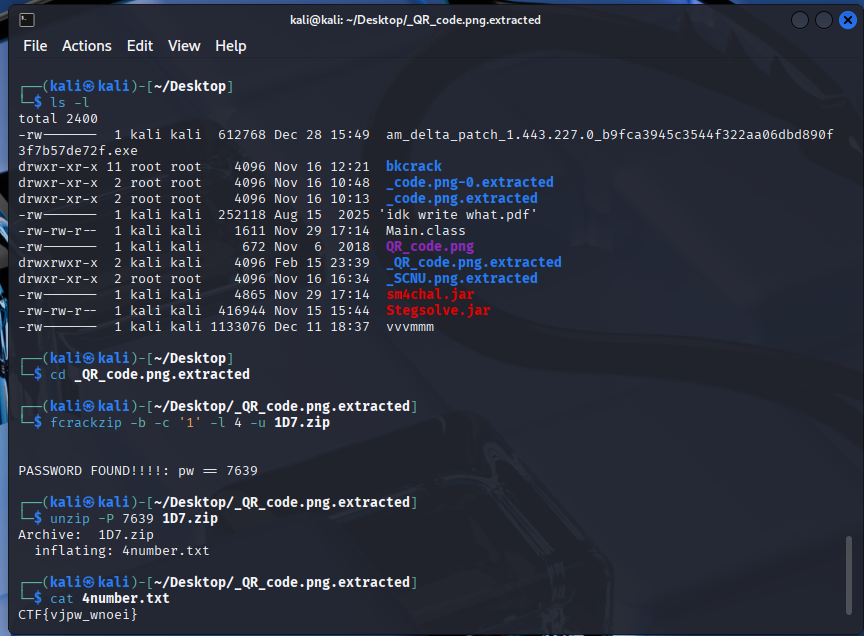

扫出来说secret is here,stegsolve打开没什么发现,010打开发现有txt文本,放到kali中binwalk,发现里面有zip压缩包,根据文件名4number猜测密码为四位数,直接用fcrackzip爆破

得到password=7639,打开zip得到里面的4number.txt,用cat查看即可得到CTF{vjpw_wnoei}

本博客所有文章除特别声明外,均采用 CC BY-NC-SA 4.0 许可协议。转载请注明来源 x-dram's blog!