misc2

[TOC]

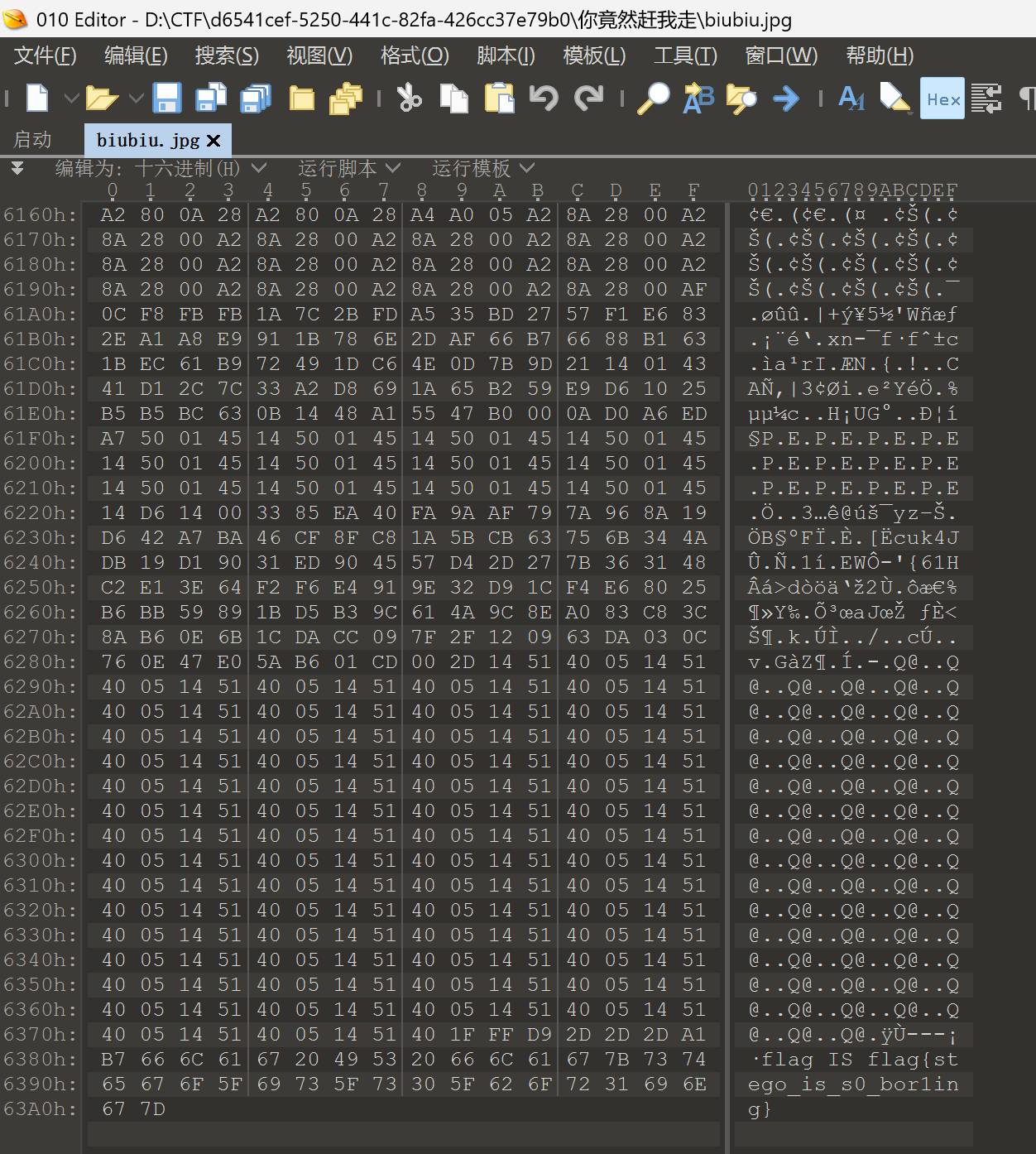

你竟然赶我走

010打开末尾即可看到flag

乌镇峰会种图

010打开即可

N种方法解决

题目给了一个exe发现打不开,拖进随波逐流得到了一张png图片,用stegsolve打开得到了一个二维码,扫出来即可得到flag{dca57f966e4e4e31fd5b15417da63269}

看了wp了解到随波逐流这一步应该是用010打开然后将所得乱码转base64再用010创建一个新的十六进制文件即可得到该二维码

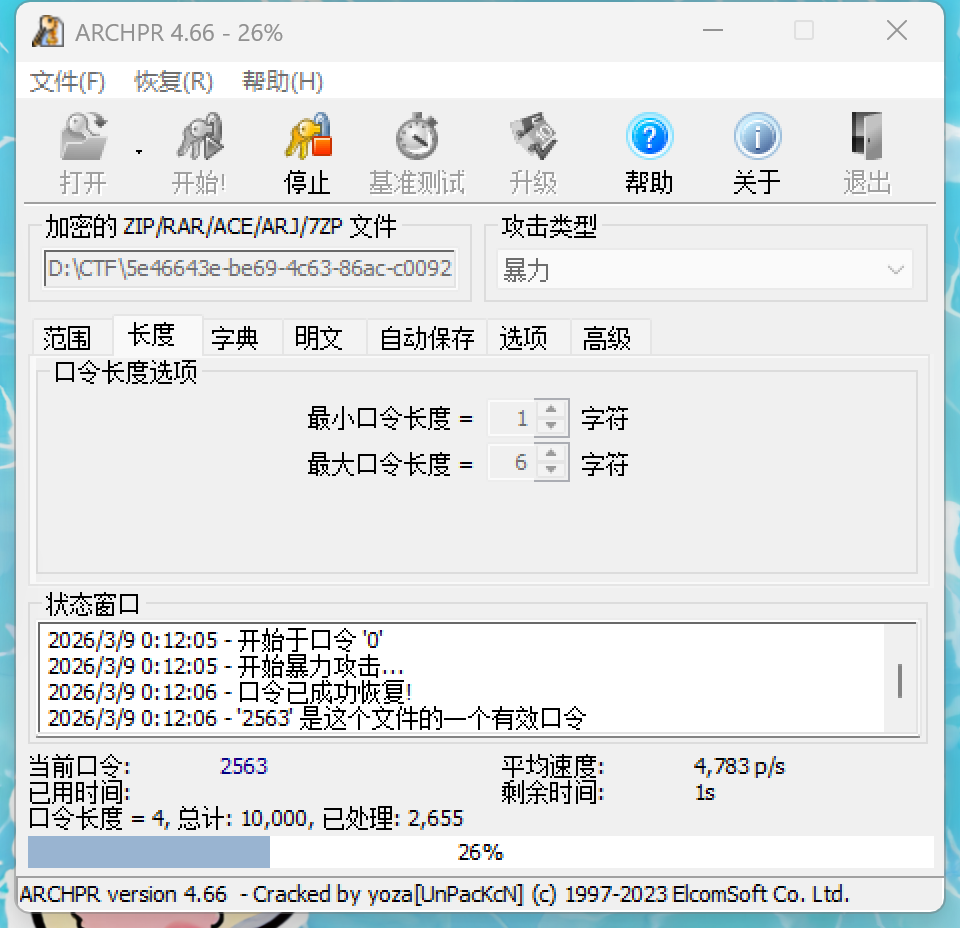

基础破解1

题目给了一个有密码的压缩包,用archpr暴力破解即可得到密码,打开flag文件得到一串base64编码ZmxhZ3s3MDM1NDMwMGE1MTAwYmE3ODA2ODgwNTY2MWI5M2E1Y30=,解码后得到flag{70354300a5100ba78068805661b93a5c}

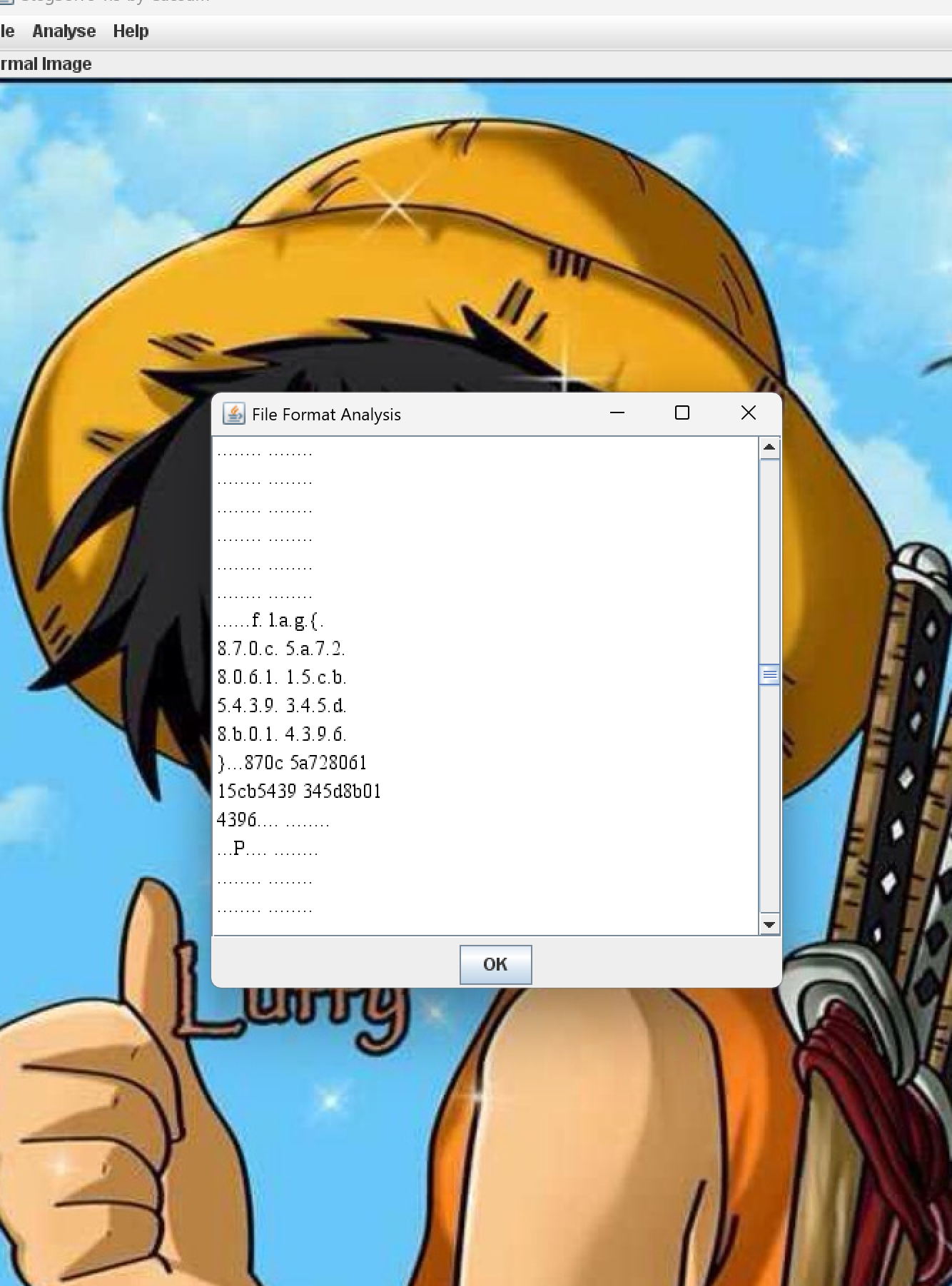

文件中的秘密

给了一张luffy的图片先用stegsolve打开,分析数据,没什么发现,010打开也只看到两段没啥用的http,看了一下wp发现原来就在stegsolve中的文件格式里。。。

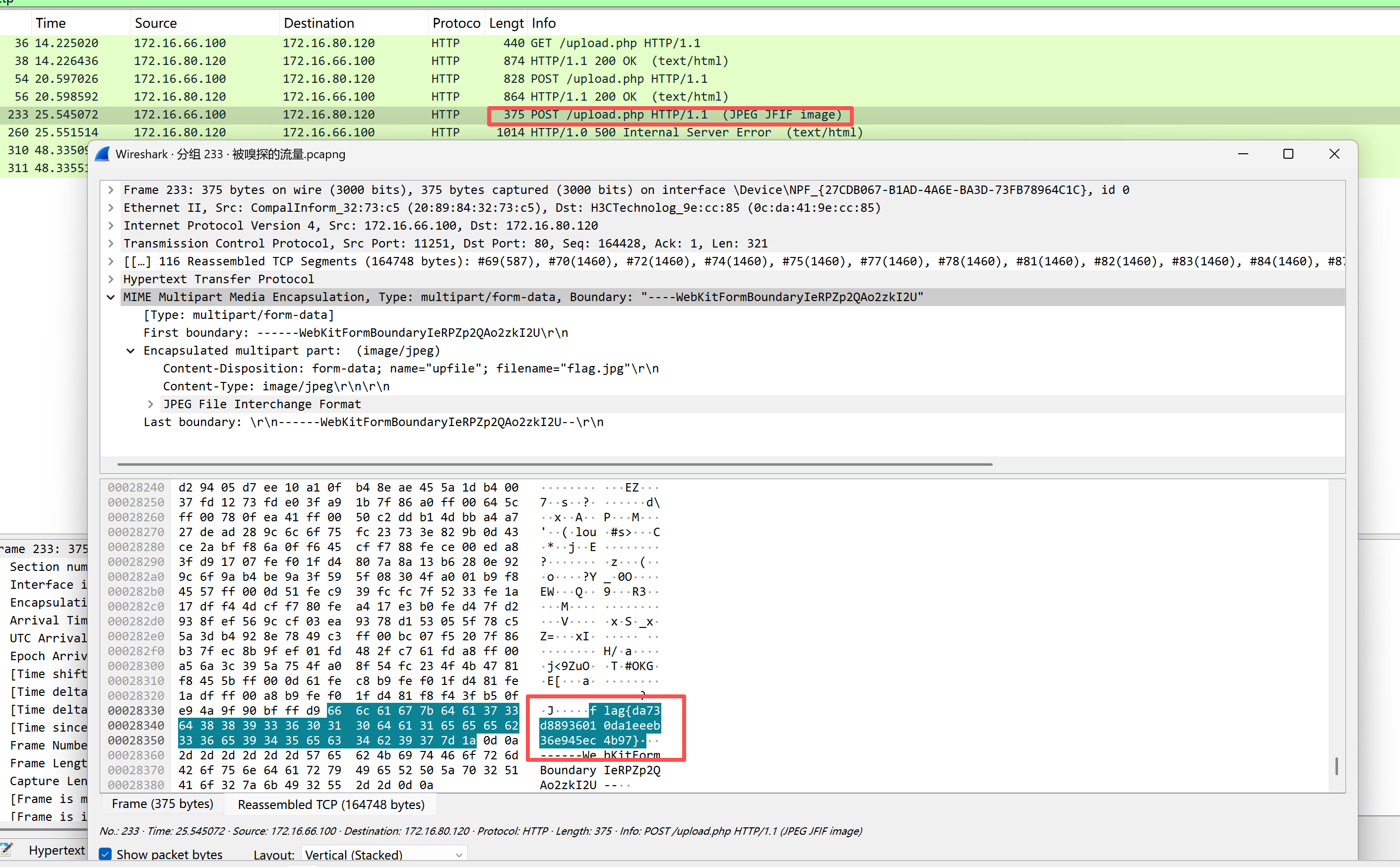

被嗅探的流量

wireshark打开依旧先搜http,发现有个jpg,追踪这条在底部发现了flag

zip伪加密

010打开将全局方式位标记09 00改为00 00,保存后再打开即可得到flag{Adm1N-B2G-kU-SZIP}

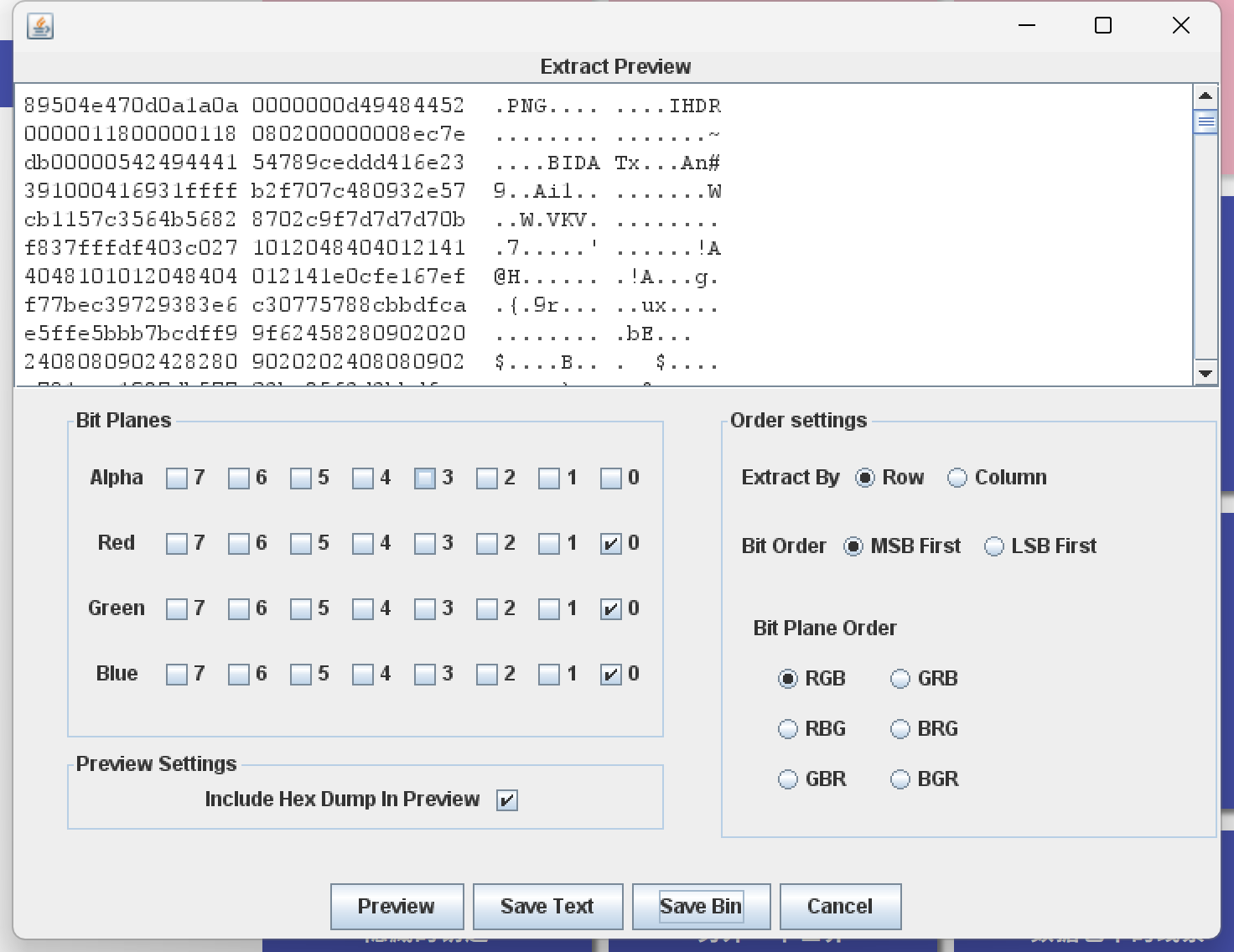

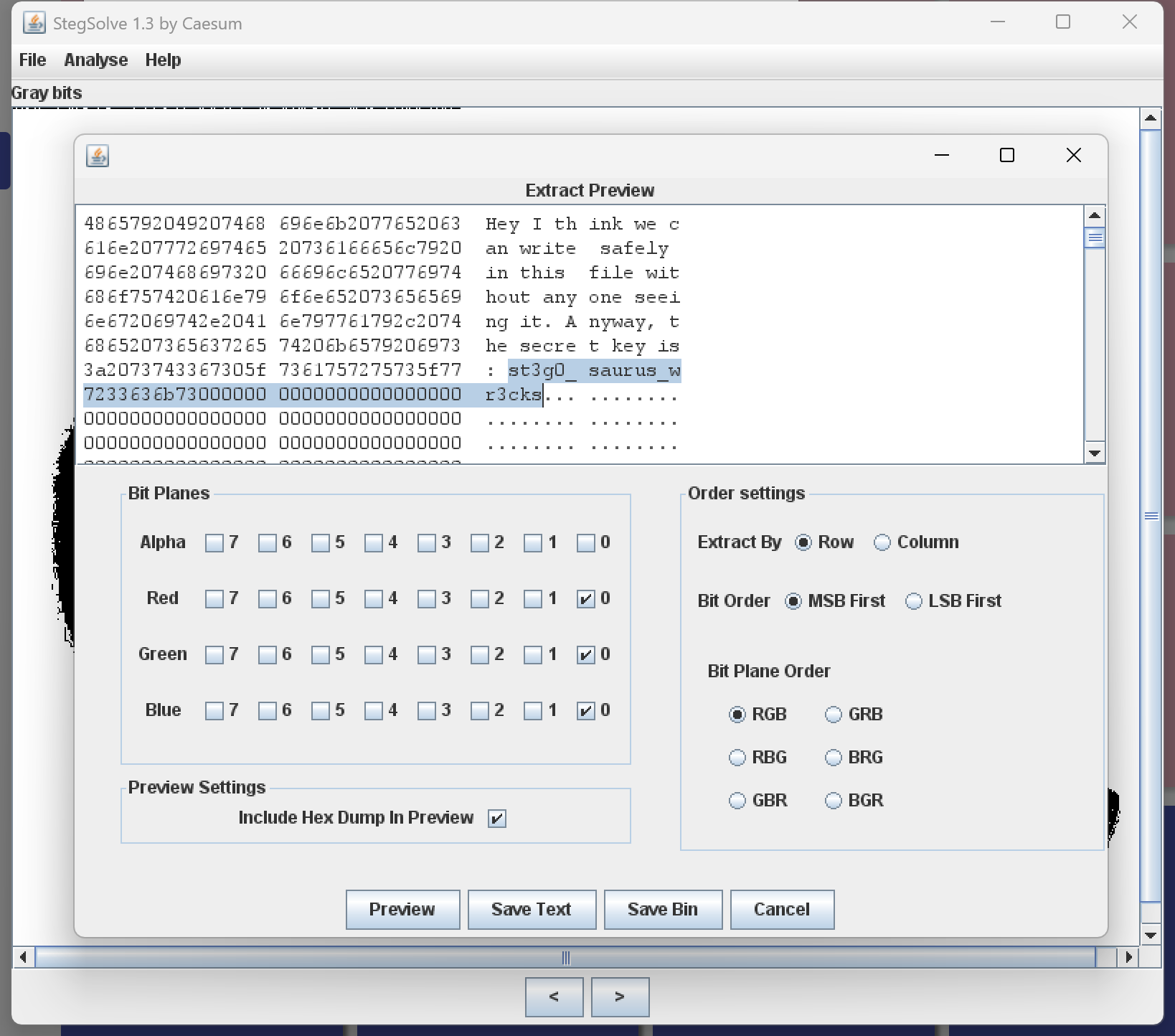

LSB

stegsolve中发现一个png文件,导出一个二维码,扫出来得到flag{1sb_i4_s0_Ea4y}

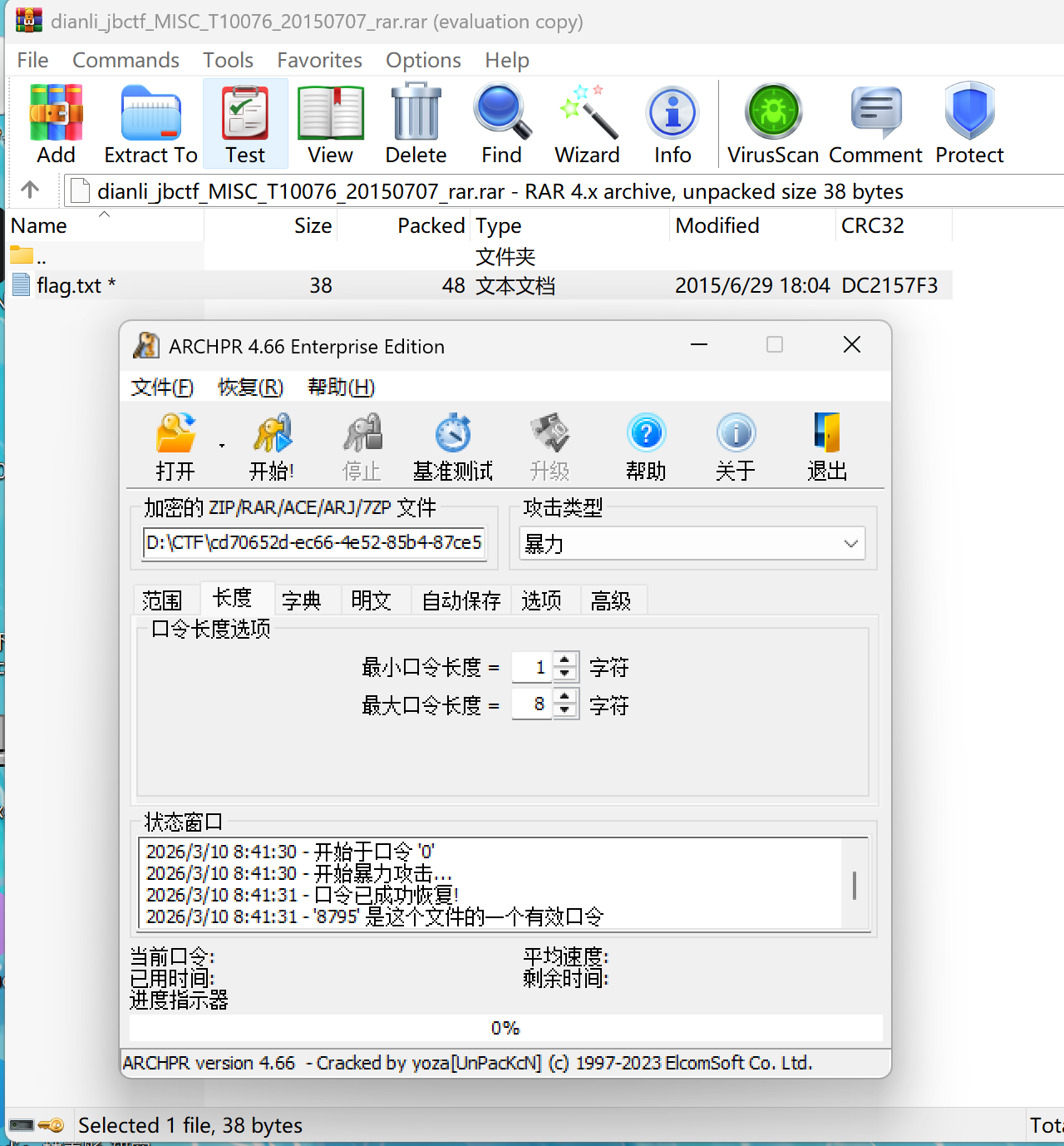

rar

用winrar打开发现有密码,再用archpr破解出密码得到flag

qr

扫出来即可,得到“欢迎参加本次比赛,密码为 Flag{878865ce73370a4ce607d21ca01b5e59}”

镜子里面的世界

stegsolve分析即可

爱因斯坦

010打开发现有个zip压缩包,kali爆破无果,archpr也解不出来,看了一下wp发现文件属性中的this_is_not_password就是密码

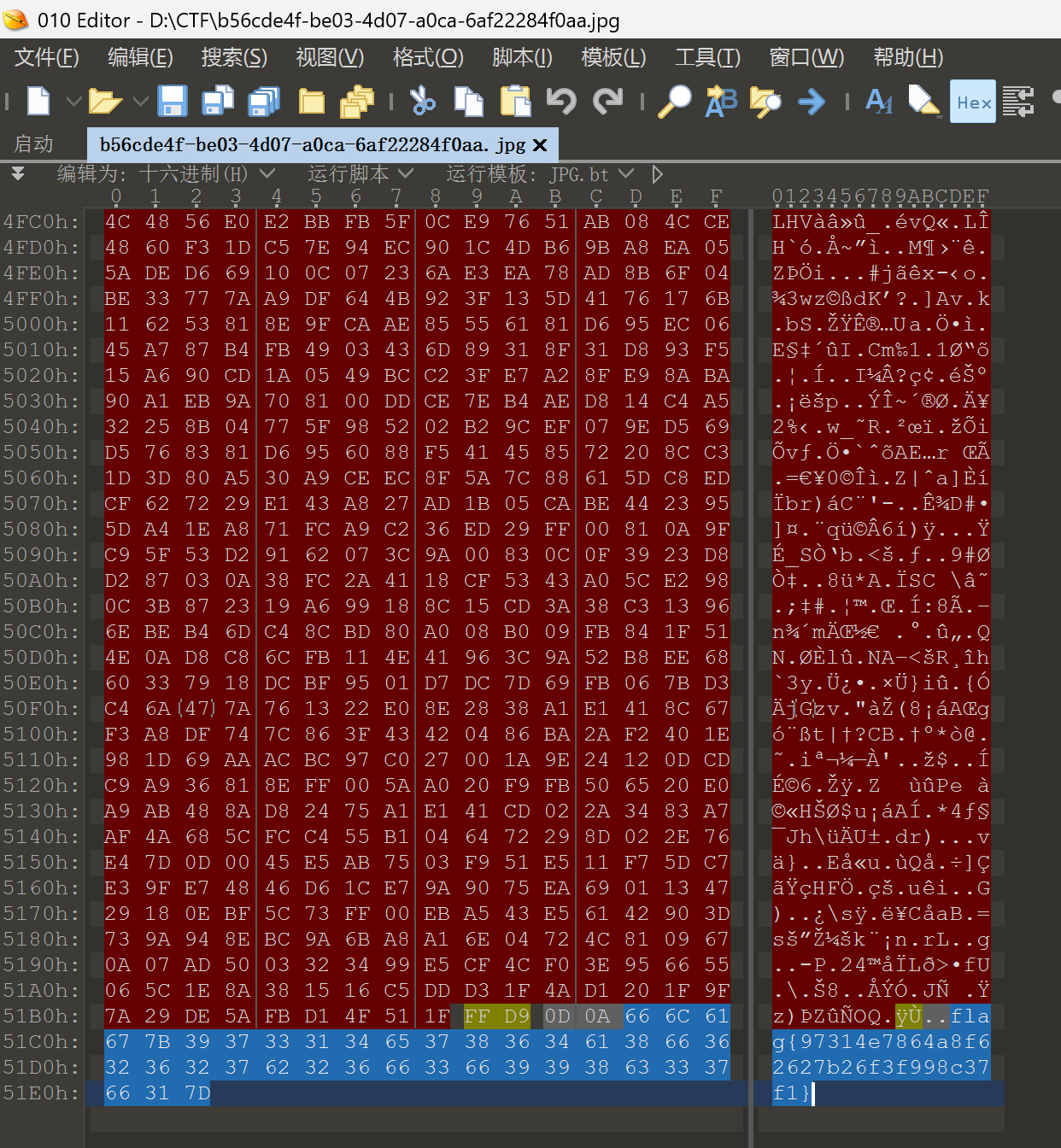

ningen

根据题目提示猜测又是四位数密码,010+archpr即可得flag{b025fc9ca797a67d2103bfbc407a6d5f}

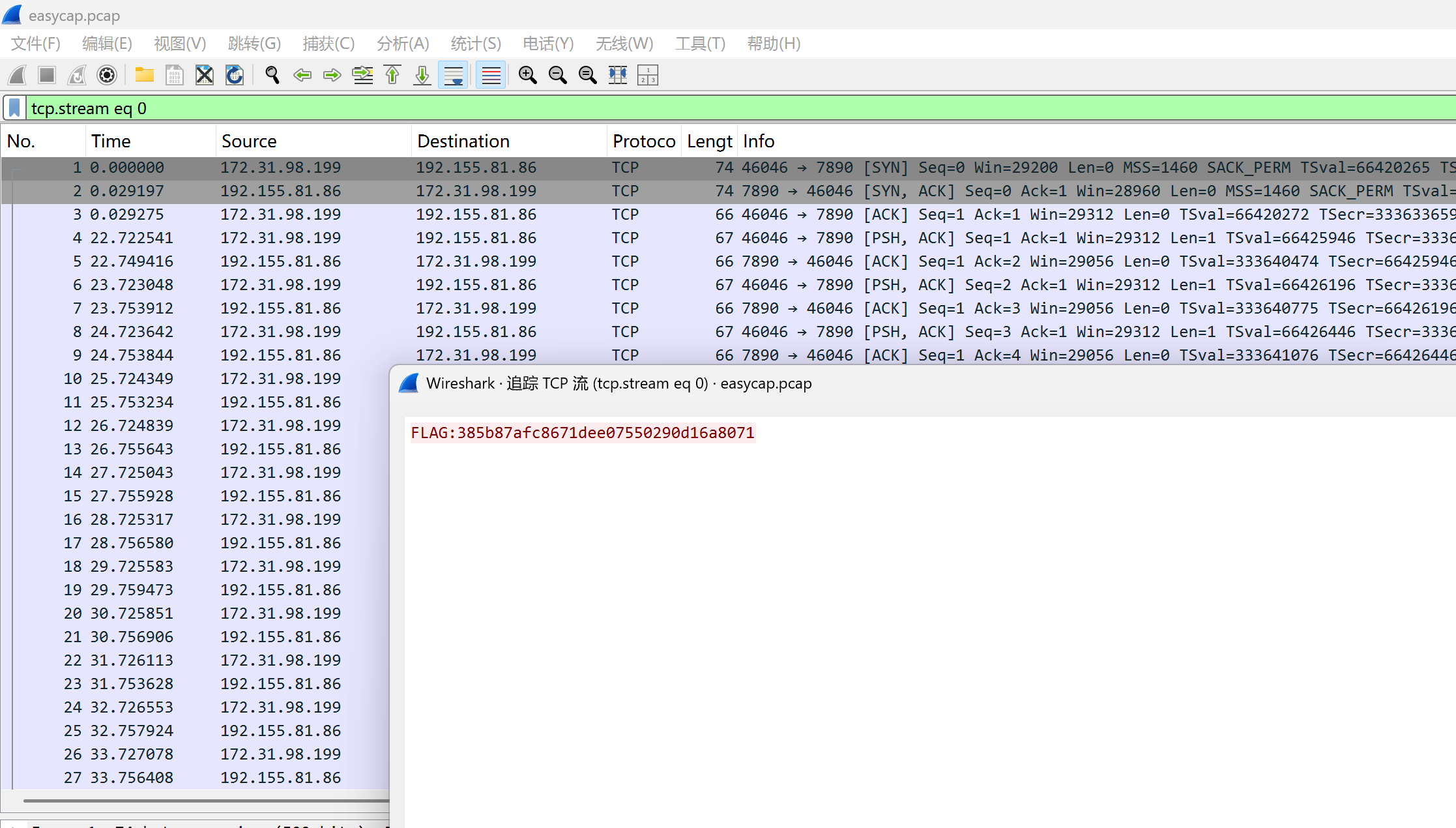

easycap

wireshark打开tcp追踪流即可

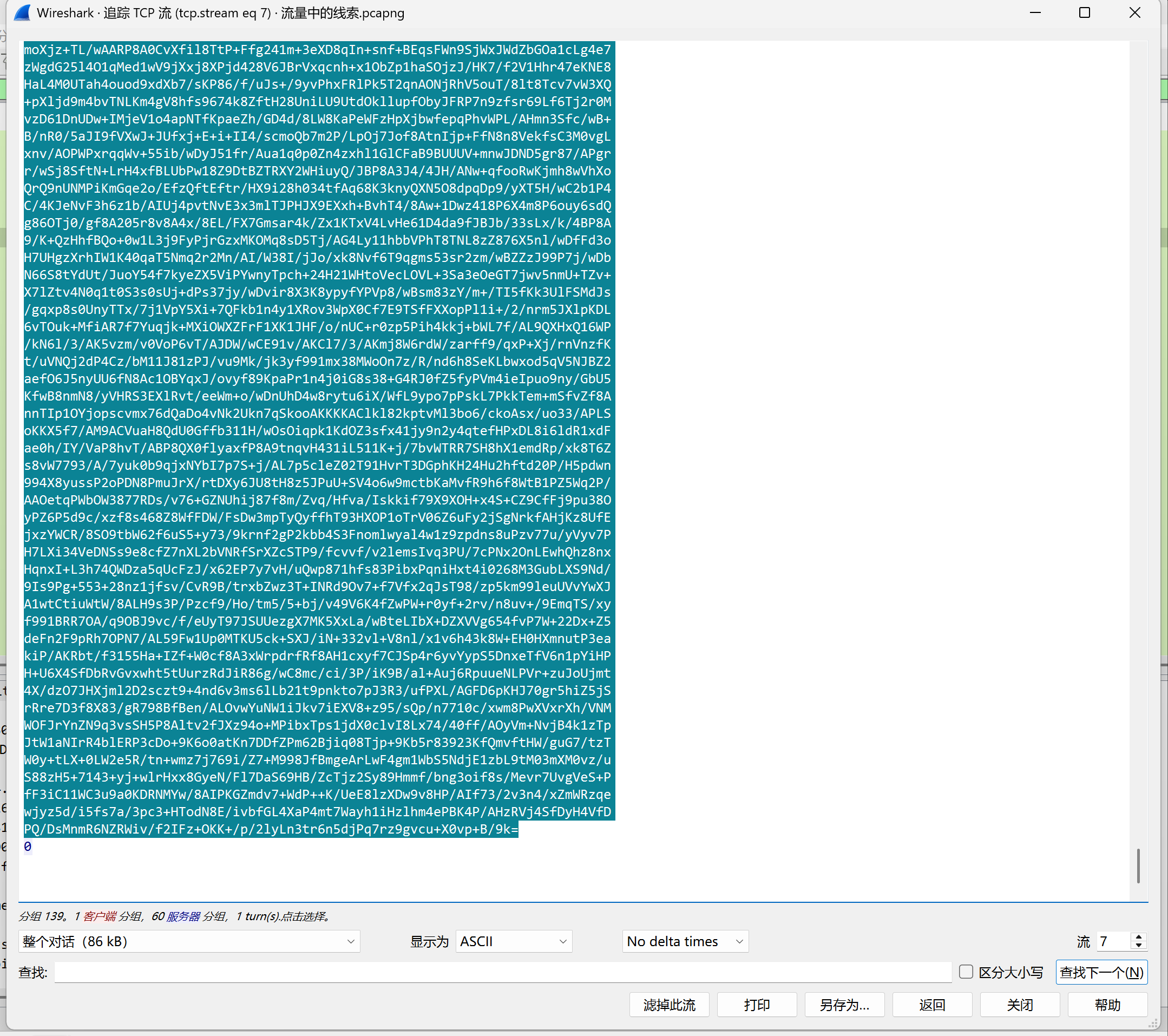

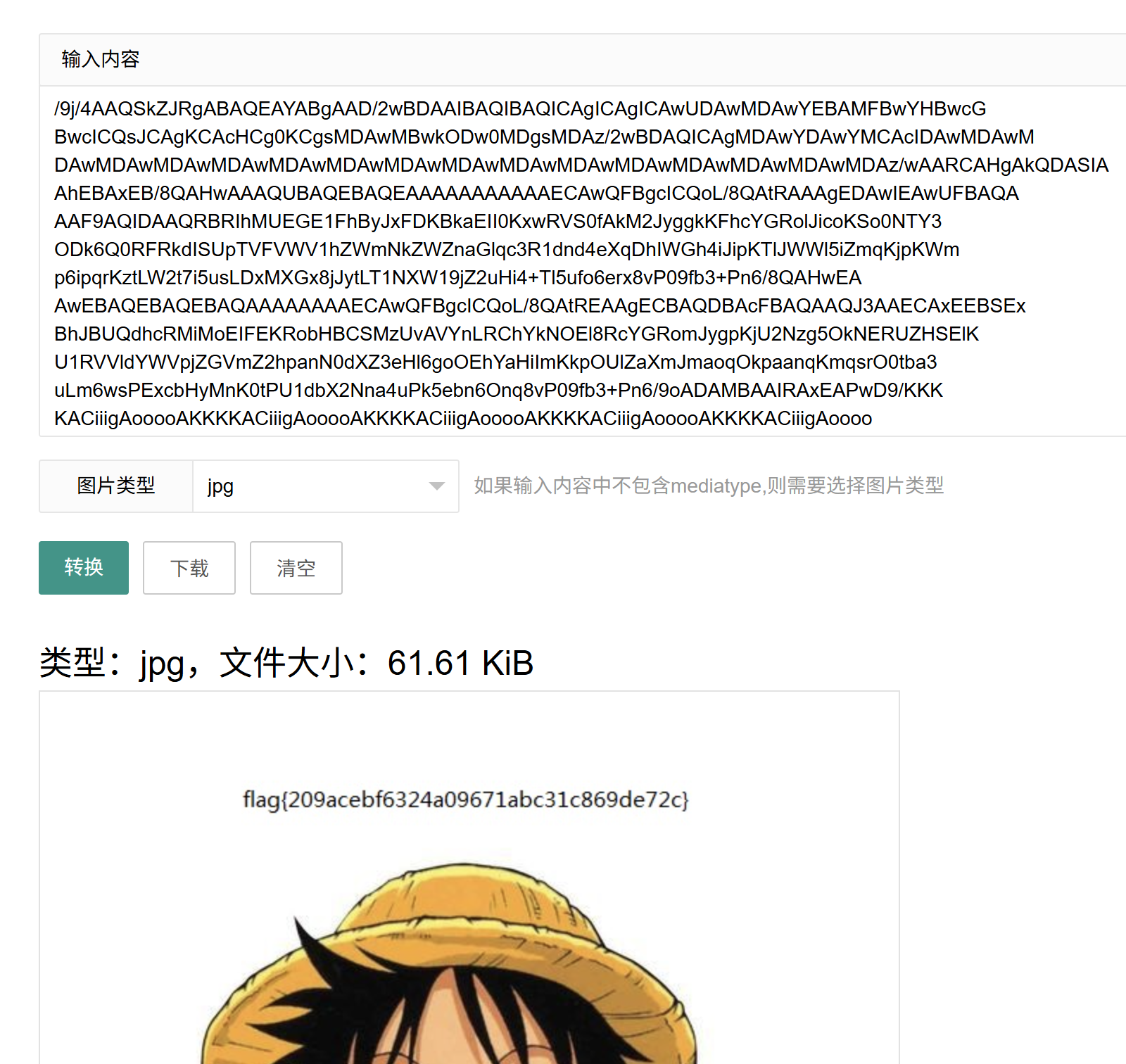

数据包中的线索

wireshark搜http,追踪流得到一大串base64,在线工具转为图片即可得到flag{209acebf6324a09671abc31c869de72c}

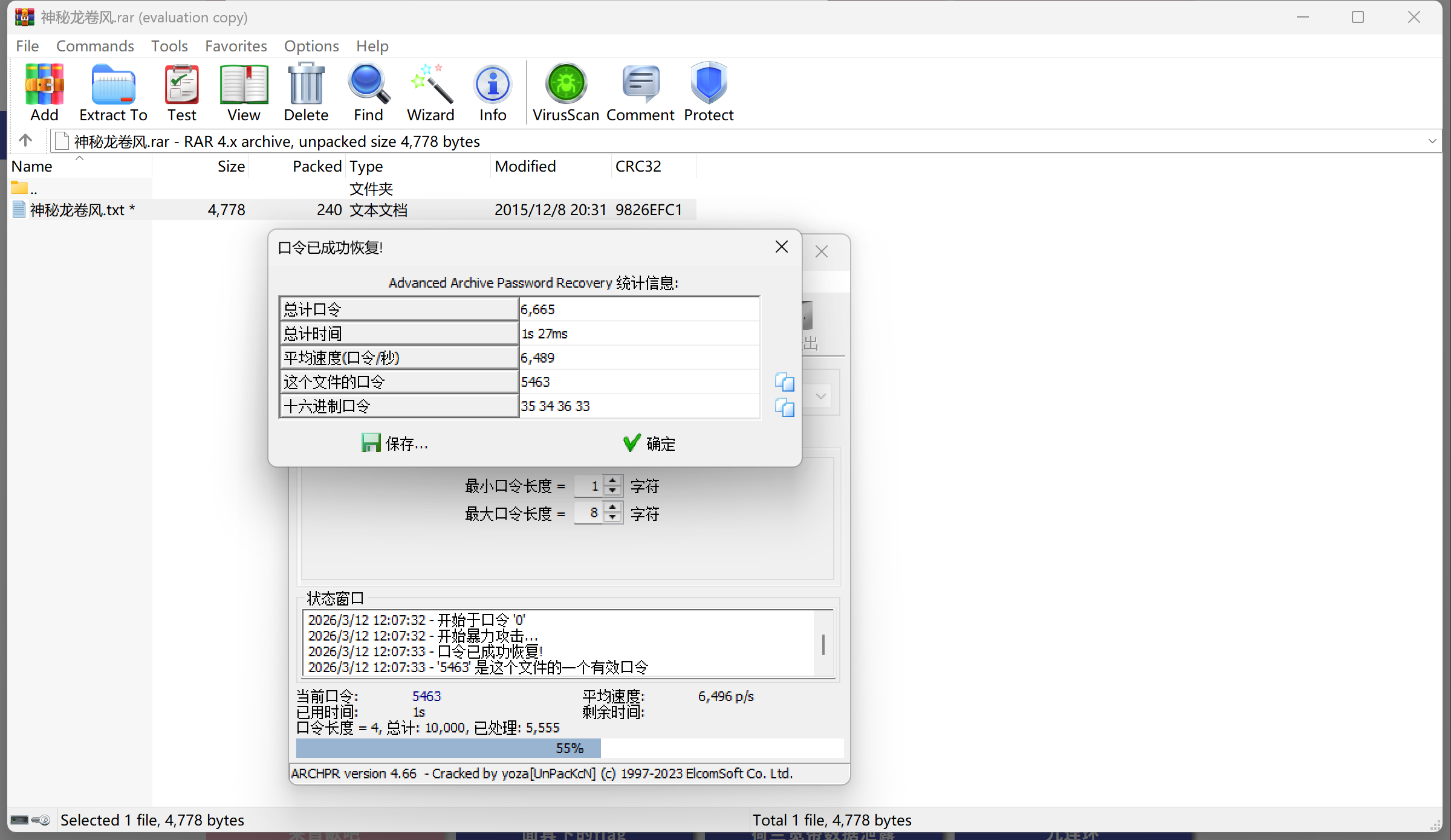

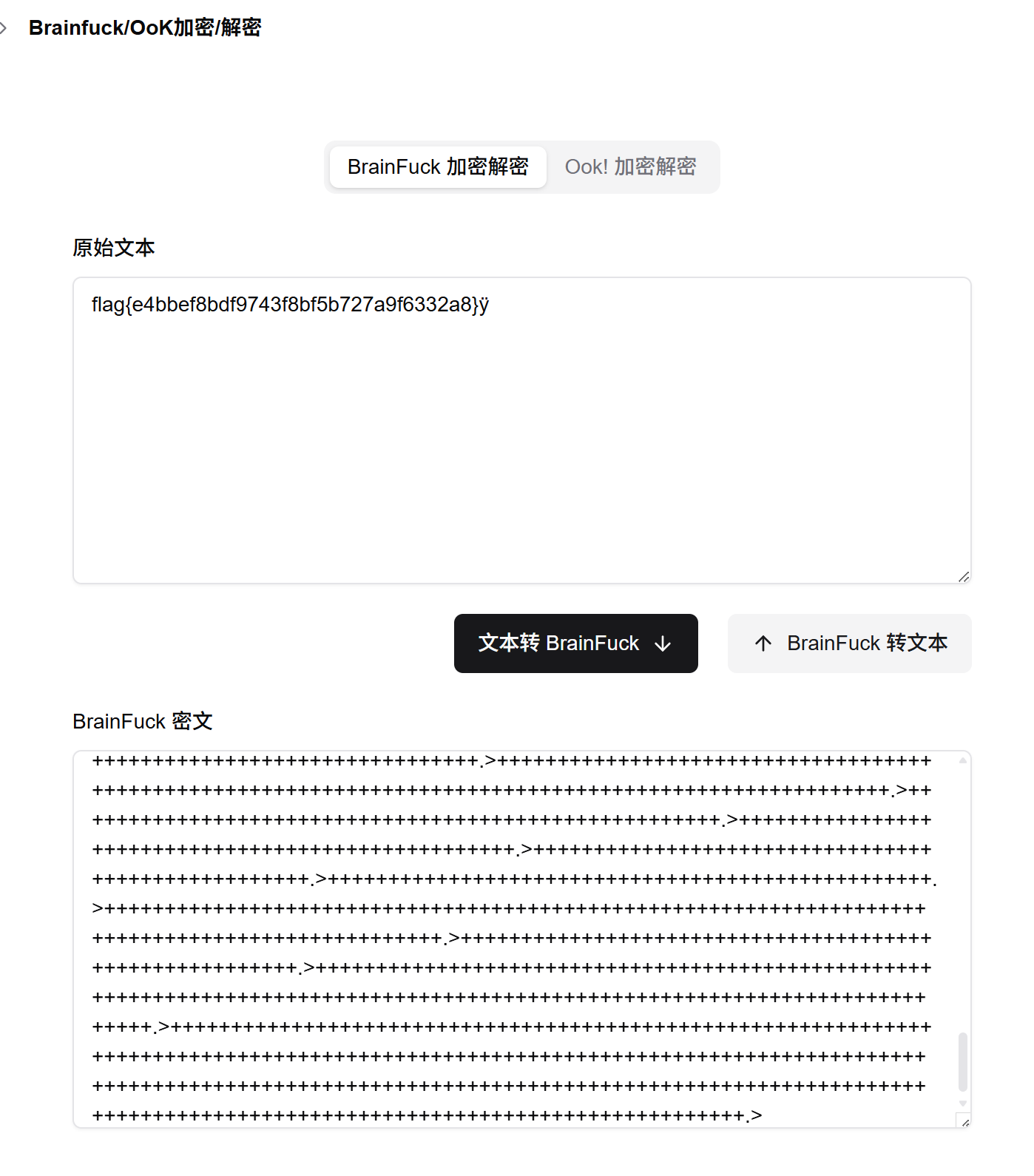

神秘龙卷风

archpr破解出四位数密码打开txt得到一串brainfuck代码,在线解码得到flag

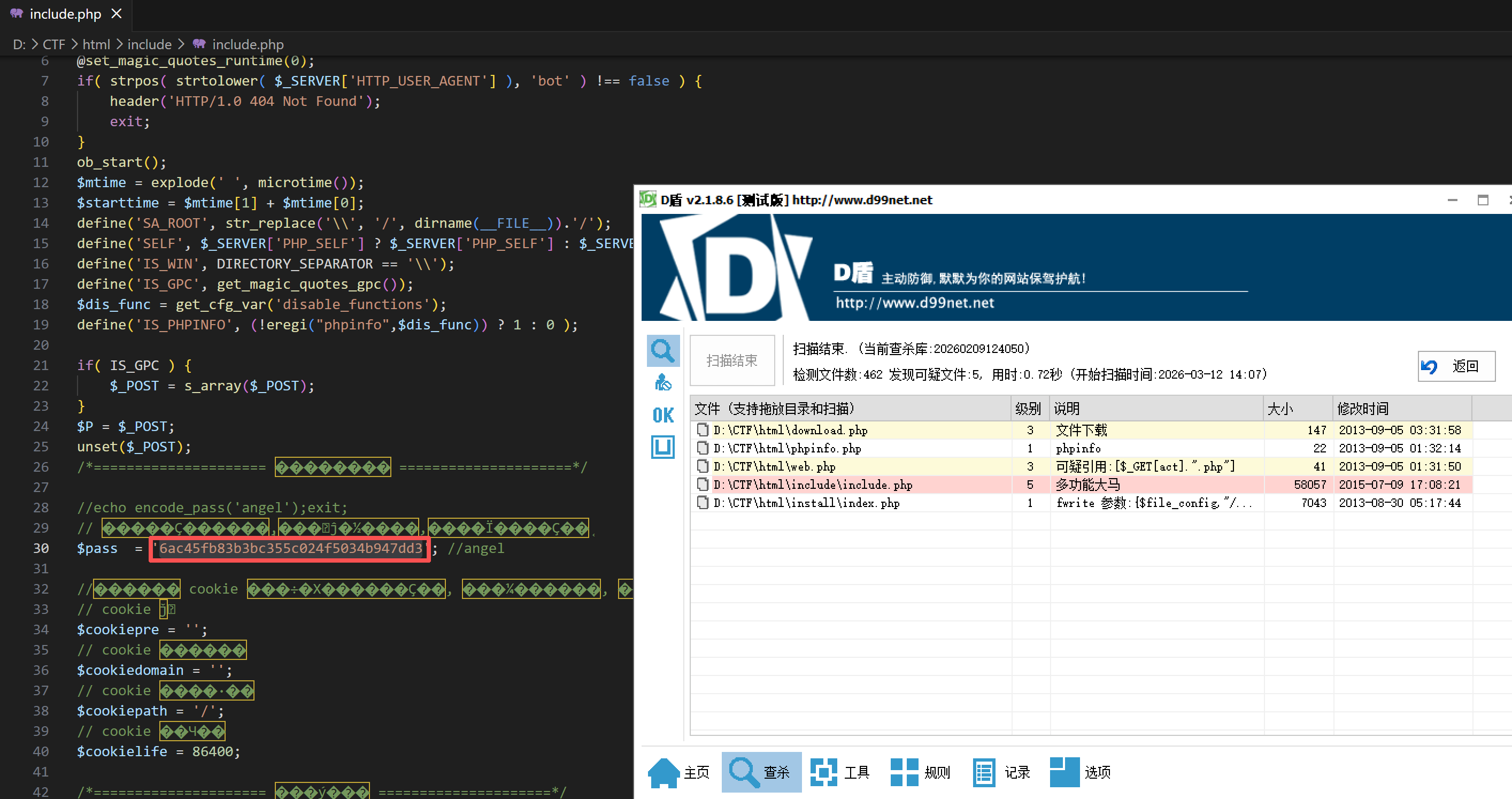

后门查杀

用D盾扫描后排查,再include.php中发现flag

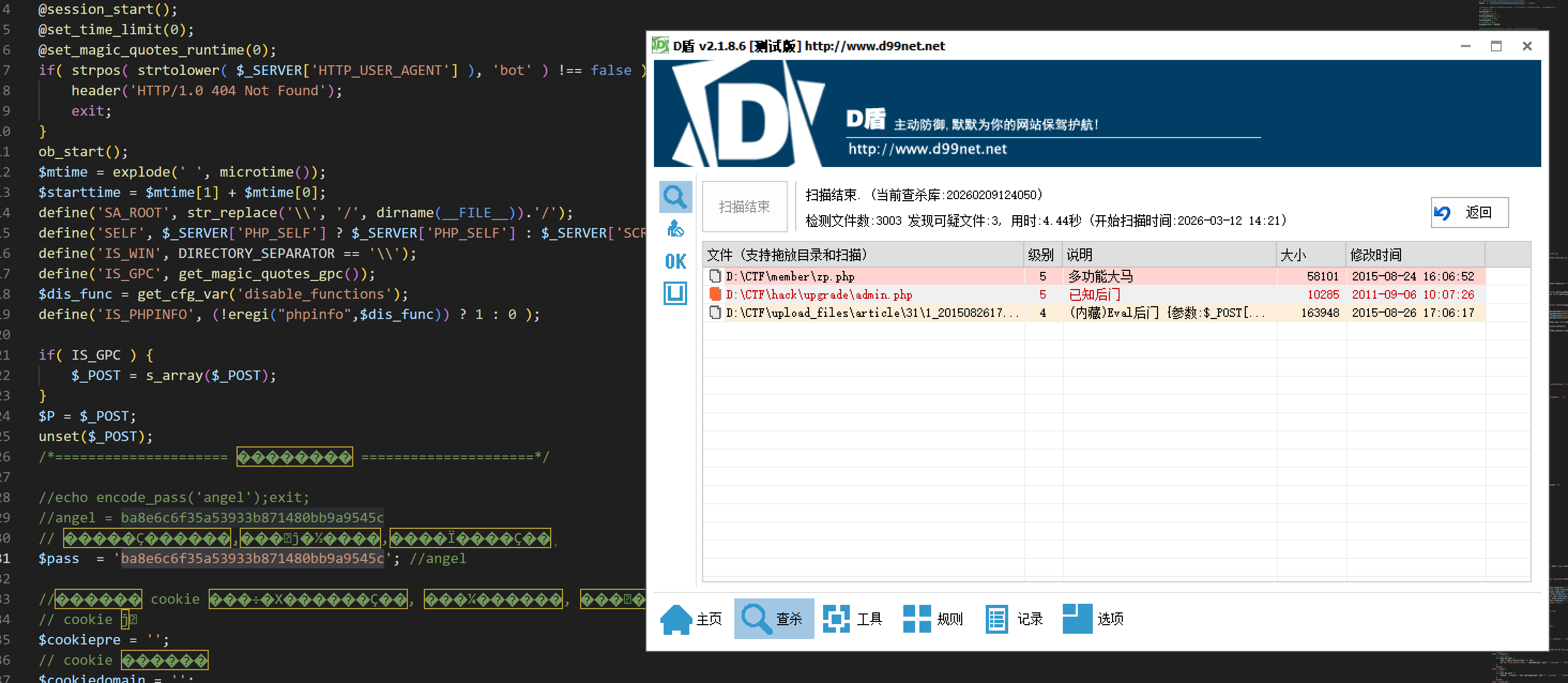

webshell后门

D盾扫出来第一个就是

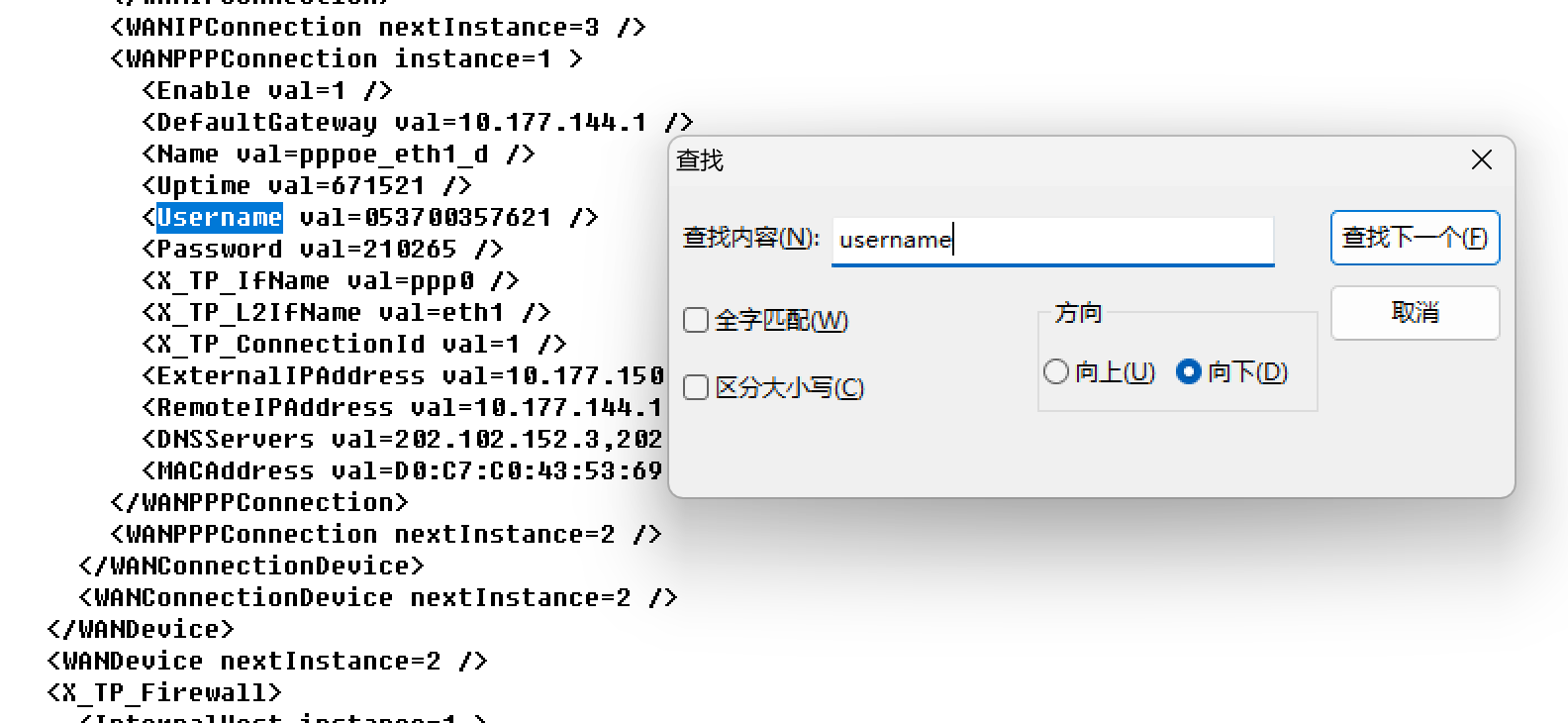

荷兰宽带数据泄露

拿到一个bin文件010打开看不出是啥,看了wp得知要使用RouterPassView这种路由器密码查看工具,由于没有提示,打开后尝试搜索flag,password,username等找到flag