misc3

[TOC]

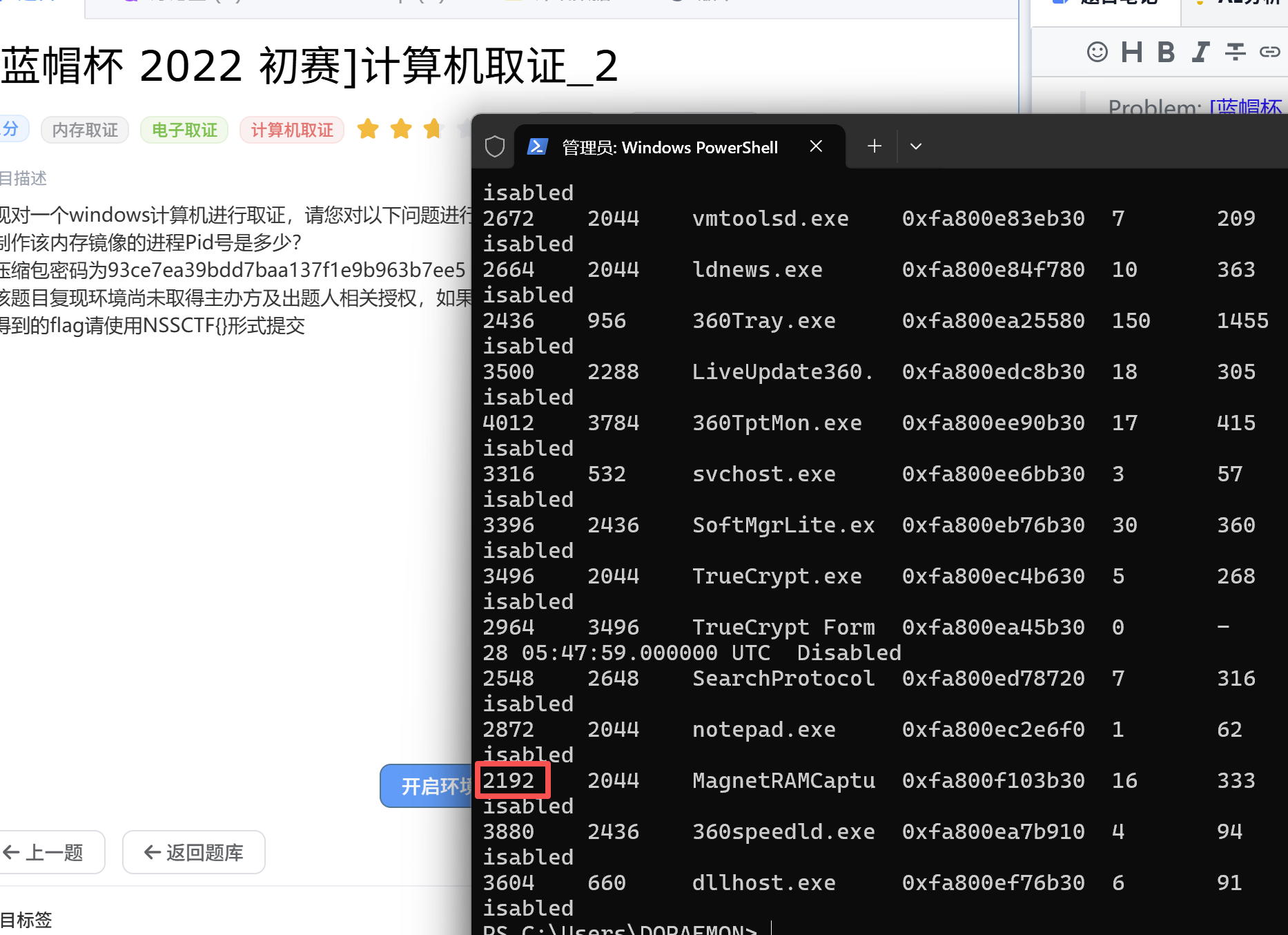

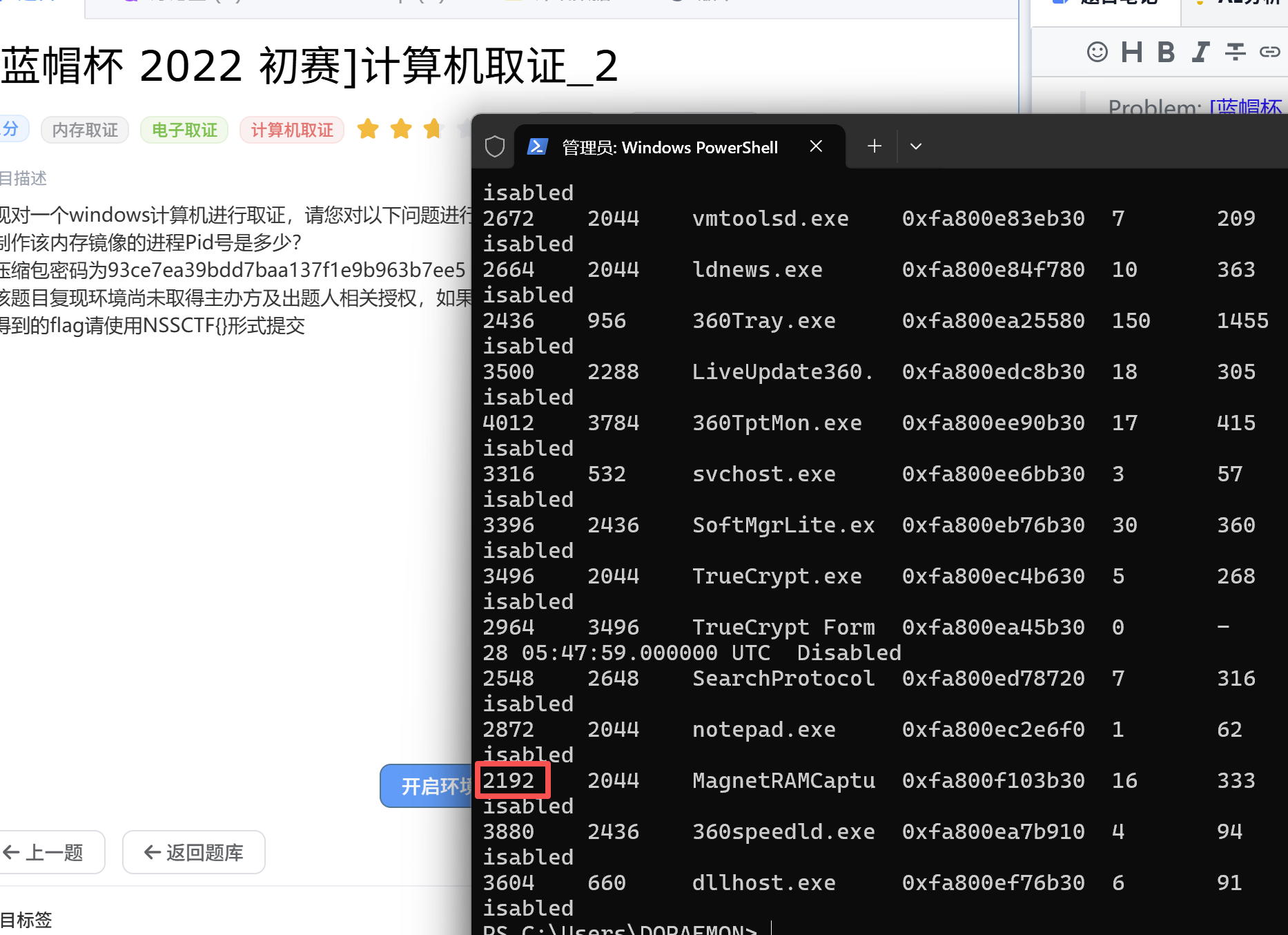

[蓝帽杯 2022 初赛]计算机取证_2

windows中对volatility3使用vol -f <文件路径> windows.pslist

[蓝帽杯 2022 初赛]计算机取证_1

同样在powershell中使用vol -f <文件路径> windows.hashdump得到一串list,根据题目提示猜测taqi后可能给了密码,MD5解码即可

[BJDCTF2020]认真你就输了

题目给了一个xml文件,直接打开说文件名和拓展格式不匹配,于是用010打开,发现文件头是zip,所以修改后缀,解压后得到几个文件夹和很多xml文件,打开了粗略看了一下并打开了三个,没什么发现,重新检查了一遍文件夹,结果在一个文件夹底部发现了flag.txt,怪不得叫认真就输了。

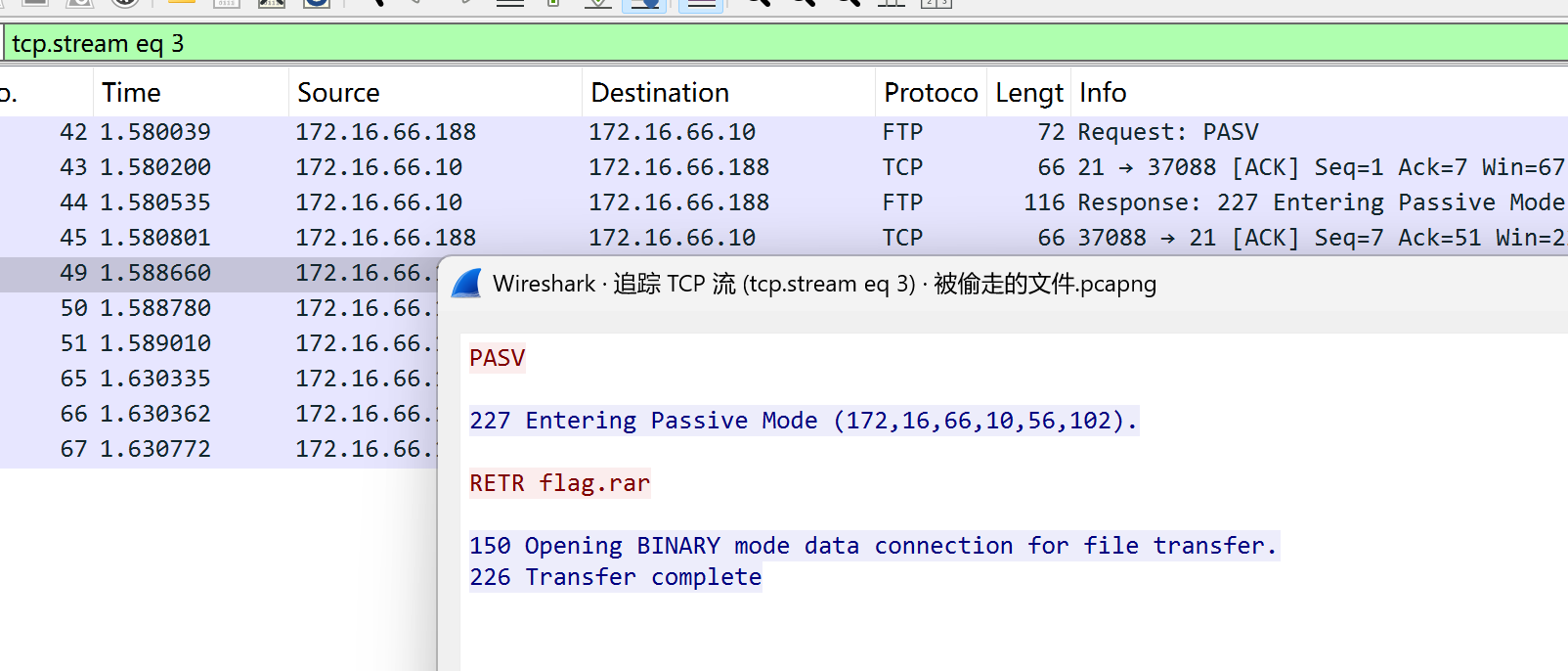

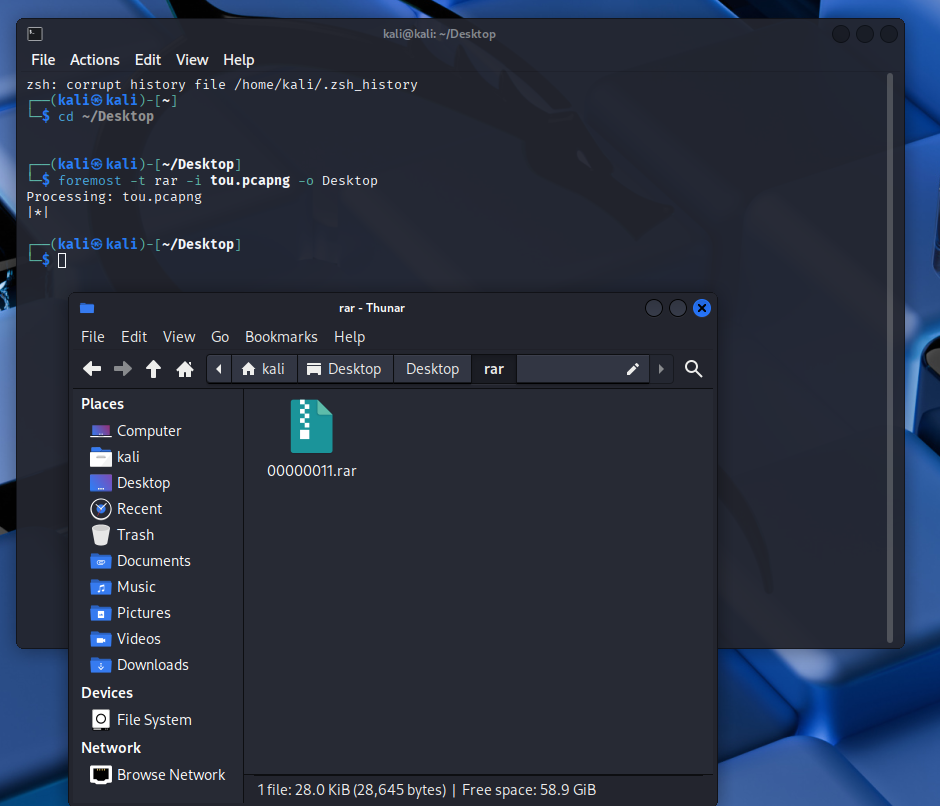

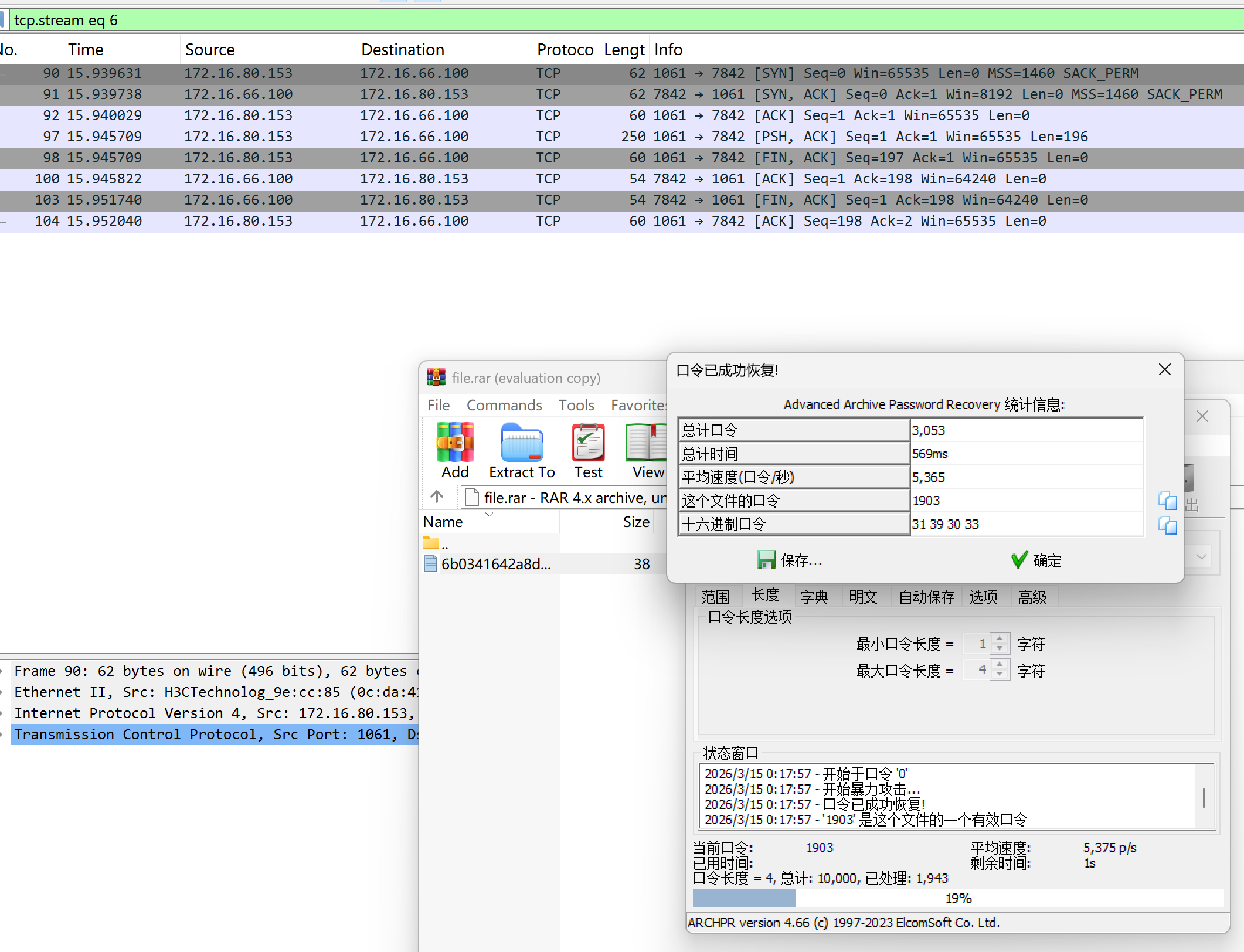

被偷走的文件

wireshark中TCP追踪流看到有个flag.rar,kali中用foremost提取出了一个zip文件,放到Windows中发现有密码,archpr爆破出四位数密码打开即可

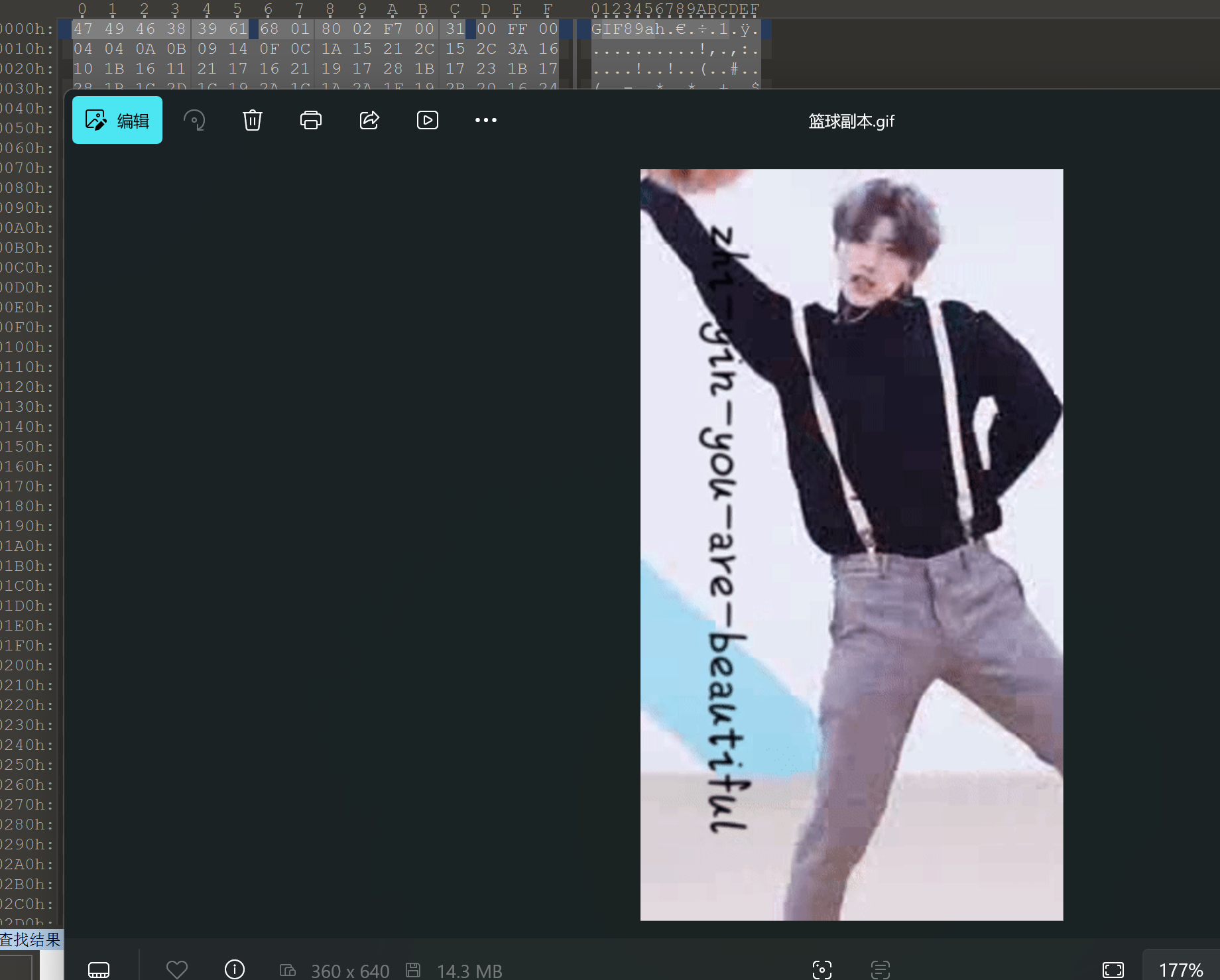

[BJDCTF2020]鸡你太美

题目给了两张gif,看了一下发现有一张打不开,010打开看一下发现第二张没有gif文件头,插入四个十六进制字节改为47494638即可

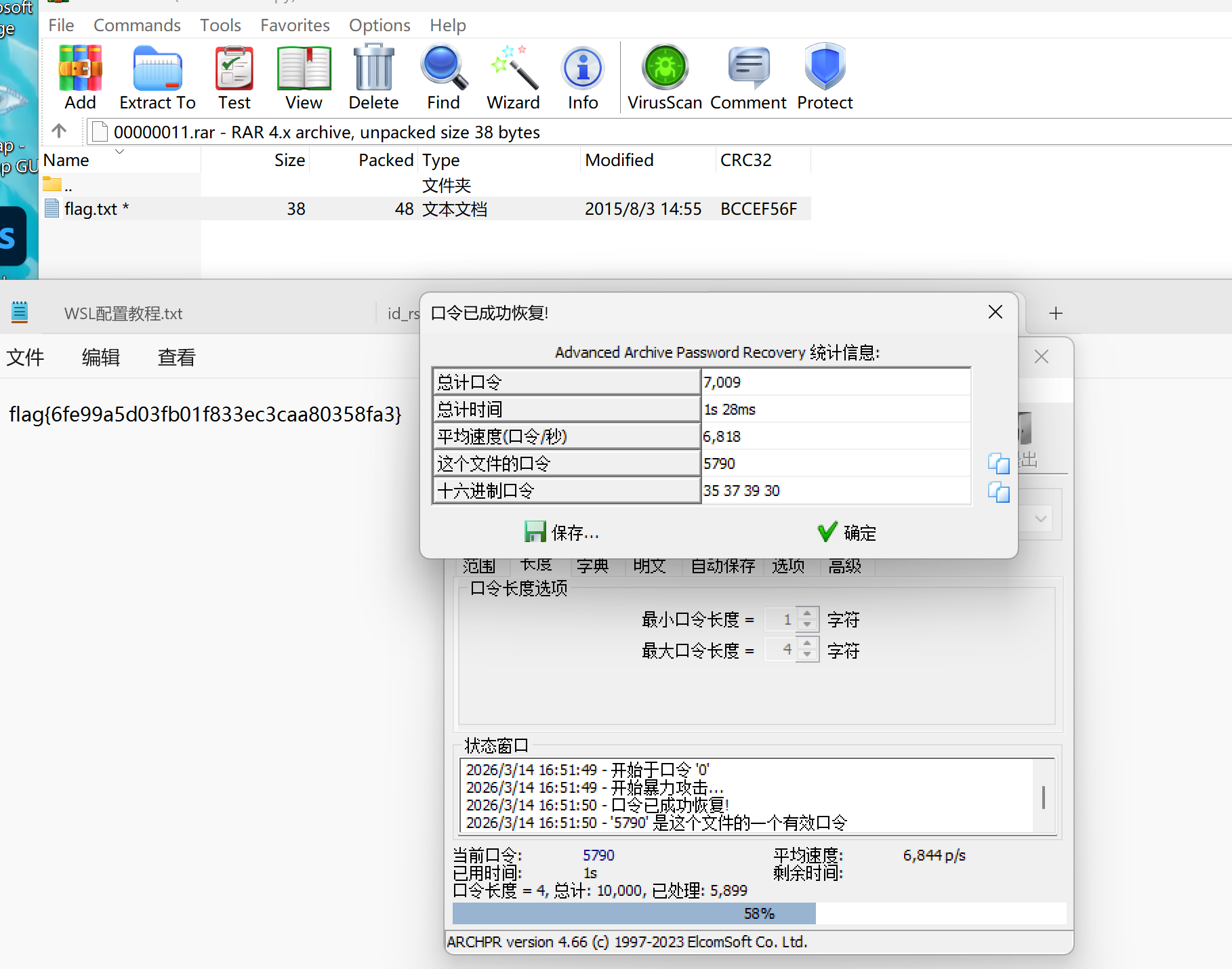

秘密文件

也是wireshark发现rar直接转原始数据保存,爆破密码即可

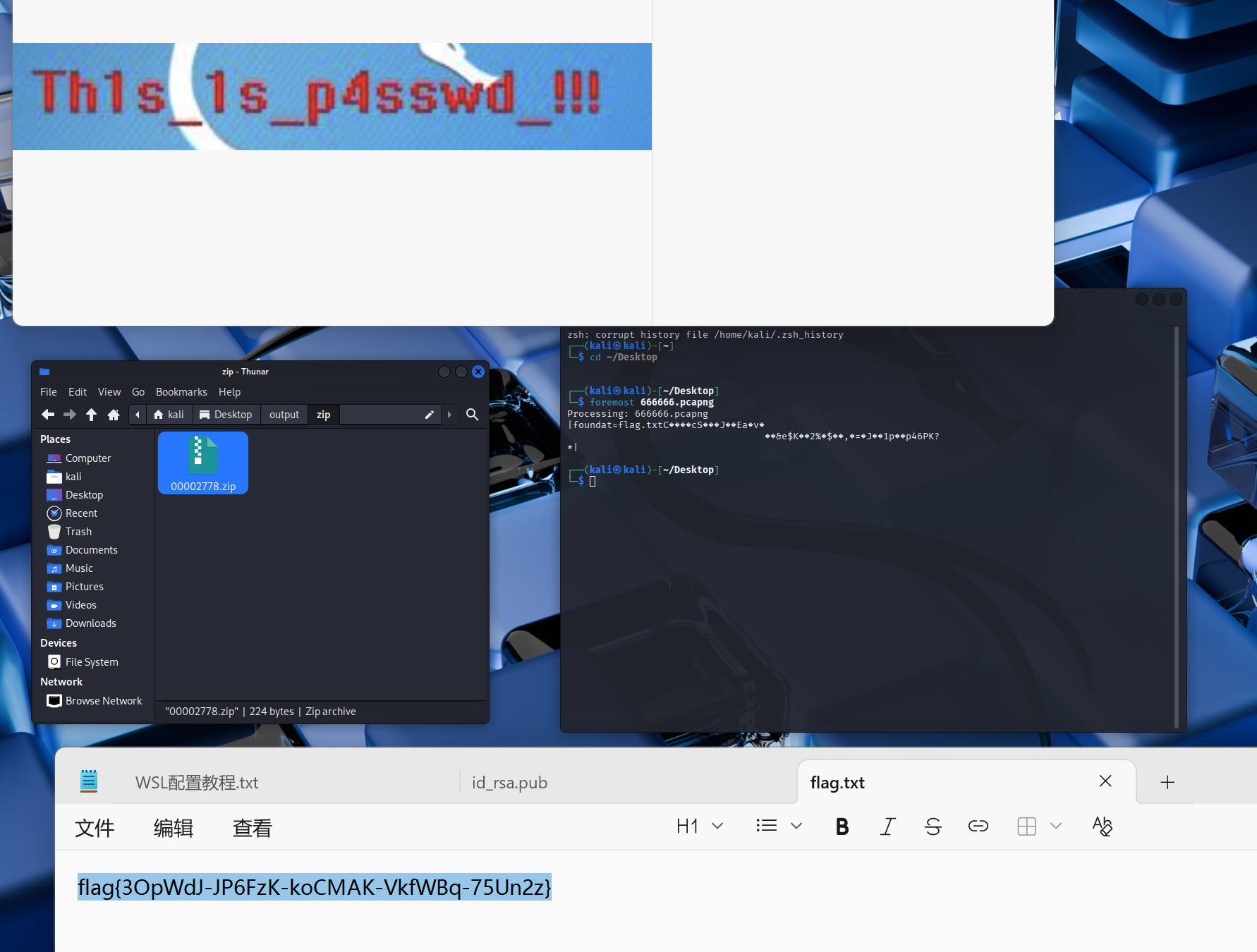

菜刀666

wireshark打开后tcp追踪没发现什么东西,看了下发现菜刀原来是提示过滤post,于是过滤post数据,发现有个很长的数据,tcp追踪得到一串十六进制文本,010或cyberchef中直接存为jpg,得到一个含有password内容的图片,于是在kali中foremost这个流量包,提取出一个zip文件,放回Windows中用密码打开即可

本博客所有文章除特别声明外,均采用 CC BY-NC-SA 4.0 许可协议。转载请注明来源 x-dram's blog!